5 dobrych programów antywirusowych

Ważnym aspektem pracy każdego komputera jest bezpieczeństwo. Wśród dzisiejszych zagrożeń to rzecz priorytetowa, jeśli cenimy bezpieczeństwo naszych danych oraz swoją prywatność. Istnieją miliony wirusów, robaków czy komponentów szpiegujących, które nie tylko mogą zniszczyć dane lub sprzęt, ale także dostarczyć w… czytaj dalej

Ważnym aspektem pracy każdego komputera jest bezpieczeństwo. Wśród dzisiejszych zagrożeń to rzecz priorytetowa, jeśli cenimy bezpieczeństwo naszych danych oraz swoją prywatność. Istnieją miliony wirusów, robaków czy komponentów szpiegujących, które nie tylko mogą zniszczyć dane lub sprzęt, ale także dostarczyć w… czytaj dalej

Oficjalna, rynkowa premiera Windows 11 za darmo do pobrania. Tę kompilację Windowsa 11 można także pobrać jako obraz ISO. Instalacja będzie możliwa tylko w tych komputerach, które spełniają wymagania. Warto dodać, że dzień wcześniej system zostanie udostępniony w Sklepie…

Oficjalna, rynkowa premiera Windows 11 za darmo do pobrania. Tę kompilację Windowsa 11 można także pobrać jako obraz ISO. Instalacja będzie możliwa tylko w tych komputerach, które spełniają wymagania. Warto dodać, że dzień wcześniej system zostanie udostępniony w Sklepie…  Szukasz dobrego oraz szybkiego darmowego programu do ściągania plików z internetu, filmów bądź muzyki? Jeśli tak to już dziś skorzystaj z dostępnej na naszej stronie, popularnej kategorii wymiany plików p2p. Sugerowane programy są w pełni darmowe. Jednocześnie należy pamiętając o…

Szukasz dobrego oraz szybkiego darmowego programu do ściągania plików z internetu, filmów bądź muzyki? Jeśli tak to już dziś skorzystaj z dostępnej na naszej stronie, popularnej kategorii wymiany plików p2p. Sugerowane programy są w pełni darmowe. Jednocześnie należy pamiętając o…  Świat się nieuchronnie zmienia, a z nim wszystkie sfery techniki. Czasy magnetowidów już dawno minęły, a ich godnym następcą jest komfortowe odtwarzanie multimediów na komputerze poprzez szereg programów multimedialnych. Oprócz swoich funkcji podstawowych zawierają mnóstwo ciekawych dodatków, takich jak wbudowana…

Świat się nieuchronnie zmienia, a z nim wszystkie sfery techniki. Czasy magnetowidów już dawno minęły, a ich godnym następcą jest komfortowe odtwarzanie multimediów na komputerze poprzez szereg programów multimedialnych. Oprócz swoich funkcji podstawowych zawierają mnóstwo ciekawych dodatków, takich jak wbudowana…  Czasem niestety zdarza się przypadkiem usunąć ważny plik i oczywiście chciałbyś go odzyskać z powrotem – mamy dobrą wiadomość skasowany plik można odzyskać. Wsyztsko zależy od tego jak dawno został usunięty ten plik, bo może być nadal na komputerze. Wystarczy…

Czasem niestety zdarza się przypadkiem usunąć ważny plik i oczywiście chciałbyś go odzyskać z powrotem – mamy dobrą wiadomość skasowany plik można odzyskać. Wsyztsko zależy od tego jak dawno został usunięty ten plik, bo może być nadal na komputerze. Wystarczy…  Każdy z nas lubi dokumentować najważniejsze chwile w życiu swoim i bliskich.

Każdy z nas lubi dokumentować najważniejsze chwile w życiu swoim i bliskich.  Nadmiar niepotrzebnych, nagromadzonych plików, wpisów w rejestrach systemu wpływa niekorzystnie na działanie systemu, spowalniając go i generując błędy. Aby w szczegółowy sposób usprawnić działanie komputera i zoptymalizować nasz bieżący system potrzebne są do tego programy do czyszczenia systemu. Poniżej przedstawiamy…

Nadmiar niepotrzebnych, nagromadzonych plików, wpisów w rejestrach systemu wpływa niekorzystnie na działanie systemu, spowalniając go i generując błędy. Aby w szczegółowy sposób usprawnić działanie komputera i zoptymalizować nasz bieżący system potrzebne są do tego programy do czyszczenia systemu. Poniżej przedstawiamy…  Obecnie dostępnych jest wiele świetnych, darmowych aplikacji, które zabezpieczają komputer przed groźnym oprogramowaniem. Od tego momentu nie groźne już będą wirusy, rootkity, spyware i inne potencjalne zagrożenia. Nie wszyscy wiedzą, że darmowego antywirusa oferuje Microsoft, a także wiele innych firm…

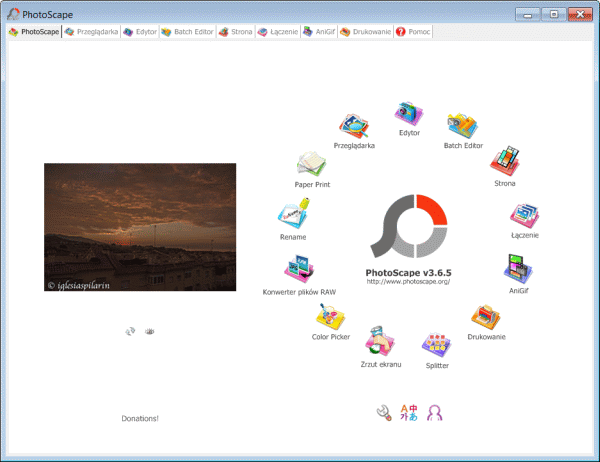

Obecnie dostępnych jest wiele świetnych, darmowych aplikacji, które zabezpieczają komputer przed groźnym oprogramowaniem. Od tego momentu nie groźne już będą wirusy, rootkity, spyware i inne potencjalne zagrożenia. Nie wszyscy wiedzą, że darmowego antywirusa oferuje Microsoft, a także wiele innych firm…  Jeszcze kilka lat temu użytkownikami programów graficznych byli profesjonaliści – graficy, fotograficy, projektanci, ale dziś korzystają z nich zwykli użytkownicy domowych komputerów i goście na forum windows, wykorzystując je głównie do obróbki zdjęć czy montażu filmów, a także do ozdabiania…

Jeszcze kilka lat temu użytkownikami programów graficznych byli profesjonaliści – graficy, fotograficy, projektanci, ale dziś korzystają z nich zwykli użytkownicy domowych komputerów i goście na forum windows, wykorzystując je głównie do obróbki zdjęć czy montażu filmów, a także do ozdabiania…